Lumea amenințărilor cibernetice este complexă și în continuă schimbare. Actorii rău intenționați își îmbunătățesc constant metodele, iar noi variante de malware de tip infostealer apar frecvent.

Infostealerele sunt foarte ușor de operat, ieftine și au bariere de acces reduse, ceea ce le face extrem de periculoase chiar și în mâinile atacatorilor de nivel scăzut.

O variantă recentă, numită PureLogs, este un infostealer pe 64 de biți, construit în C#, care își împachetează componentele în mai multe etape folosind packer-ul comercial .NET Reactor.

Acest tip de malware are capacitatea de a obține informații private prin intermediul browserului Chrome. Împarte această abilitate cu doar câteva alte variante de malware, inclusiv Lumma, Vidar și Meduza.

În peisajul actual al amenințărilor, este esențial ca experții în securitate să rămână la curent cu noile variante emergente, precum PureLogs.

PureLogs – Un infostealer dintre cele mai ieftine

În 2022, PureLogs a fost oferit inițial spre vânzare pe piețele subterane și, de atunci, a fost promovat pe mai multe forumuri underground. De asemenea, are un cont activ și o piață dedicată pe internetul vizibil (clearnet).

Acest site nu mai permite achiziții directe, dar redirecționează potențialii clienți către un bot Telegram pentru suport și întrebări legate de vânzări. Cu prețuri începând de la 99 de dolari pentru o lună, 199 de dolari pentru trei luni, 299 de dolari pentru un an și 499 de dolari pentru un abonament pe viață, PureLogs este unul dintre cei mai ieftini infostealeri de pe piață.

Pe lângă infostealer, autorul vinde și alte „produse” care oferă atacatorilor acces la resurse suplimentare, cum ar fi un miner de criptomonede, unelte pentru înlocuirea conținutului din clipboard, o rețea de tip botnet capabilă de atacuri DDoS și un client ascuns de tip Virtual Network Computing (VNC).

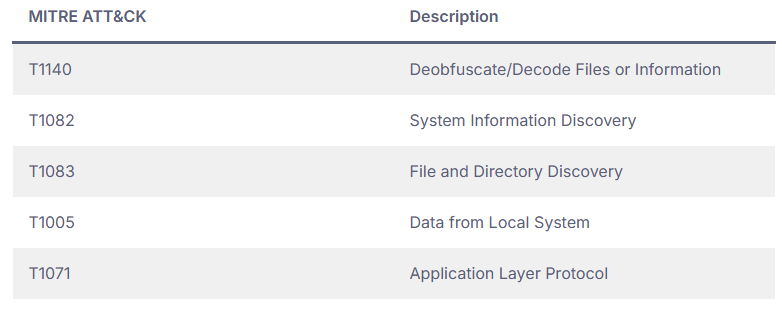

Tehnici utilizate de PureLogs

Conform unui raport al echipei Flashpoint Intel, PureLogs operează în trei etape. Prima este faza de încărcare și execuție. A doua etapă a ansamblului pare să fie responsabilă de testele anti-sandbox și de configurarea rețelei, înainte de a încărca componenta finală a infostealer-ului.

Codul infostealer-ului se află în a treia etapă a ansamblului. PureLogs obține următoarele informații:

- Date de navigare

- Extensii din Chrome, Edge și Opera

- Aplicații pentru portofele de criptomonede

- Aplicații desktop

- Informații despre dispozitivul victimei

PureLogs poate extrage dosare, fișiere după extensie sau fișiere după nume și locație. De asemenea, este capabil să descarce și să ruleze alte payload-uri de la un URL extern.

În timpul configurării, utilizatorii PureLogs au opțiunea de a transmite datele exfiltrate prin Telegram. Mesajele Telegram din panoul PureLogs includ detalii despre victimă, cantitatea de date furate, captura de ecran realizată și întregul fișier de tip log care poate fi descărcat.

Prin urmare, pentru ca firmele să se poată apăra împotriva acestei amenințări emergente, echipele de securitate trebuie să aibă acces imediat la informații detaliate despre amenințări.

Articolul PureLogs, Low Cost Infostealer Attacking Chrome Browser a apărut inițial pe Cyber Security News.